注意

截至 2023 年 3 月,GitHub 要求所有在 GitHub.com 上贡献代码的用户启用一种或多种形式的双因素身份验证 (2FA)。如果您属于符合条件的群体,则会在该群体被选中参加注册时收到通知电子邮件,标志着 45 天的 2FA 注册期的开始,并且您会在 GitHub.com 上看到要求您注册 2FA 的横幅。如果您没有收到通知,则表示您不属于需要启用 2FA 的群体,尽管我们强烈建议您启用它。

有关 2FA 注册推出,请参阅这篇博文。

您可以使用手机或桌面上的 TOTP 应用或通过短信配置双因素身份验证 (2FA)。在您使用 TOTP 应用或通过短信配置 2FA 后,您还可以添加安全密钥作为备用 2FA 方法。

我们强烈建议使用基于时间的一次性密码 (TOTP) 应用程序来配置 2FA,以及安全密钥作为备份方法,而不是短信。TOTP 应用程序比短信更可靠,尤其是在美国以外的地区。许多 TOTP 应用支持在云端安全备份您的身份验证代码,并且如果您丢失了对设备的访问权限,可以恢复这些代码。

配置 2FA 后,您的帐户将进入 28 天的检查期。您可以在 28 天内成功执行 2FA 以离开检查期。否则,您将在 28 天的现有 GitHub 会话中收到执行 2FA 的提示。如果您无法执行 2FA 以通过检查,则必须使用提供的快捷方式重新配置 2FA 设置并保留对 GitHub 的访问权限。

如果您是具有托管用户的企业的成员,则除非您以设置用户身份登录,否则无法为您的托管用户帐户配置 2FA。对于设置用户以外的用户,管理员必须在您的身份提供商 (IdP) 上配置 2FA。

警告

- 如果您是需要 2FA 的组织的私有存储库的外部协作者,则必须先离开组织,然后才能禁用 2FA。

- 如果您是需要 2FA 的组织的成员或计费管理员,则在您禁用 2FA 时将无法访问该组织的资源。

- 如果您禁用 2FA,您将自动失去对组织的访问权限。要重新获得对组织的访问权限,如果您是成员或计费管理员,则必须重新启用 2FA。如果您是外部协作者,在禁用 2FA 后,您也将失去对组织的私有存储库的任何私有分支的访问权限,并且必须重新启用 2FA 并联系组织所有者以恢复访问权限。

注意

您可以重新配置 2FA 设置,而无需完全禁用 2FA,这使您能够同时保留恢复代码和您在需要 2FA 的组织中的成员资格。

使用 TOTP 应用配置双因素身份验证

基于时间的的一次性密码 (TOTP) 应用程序会自动生成一个身份验证代码,该代码在一段时间后会发生变化。这些应用可以下载到您的手机或桌面上。我们建议使用基于云的 TOTP 应用。在 TOTP 应用方面,GitHub 与应用无关,因此您可以自由选择任何您喜欢的 TOTP 应用。只需在浏览器中搜索 TOTP 应用 即可找到各种选项。您还可以通过添加诸如 免费 或 开源 之类的关键字来细化搜索,以匹配您的偏好。

提示

要在多个设备上配置通过 TOTP 进行身份验证,在设置过程中,请同时使用每个设备扫描 QR 码或保存“设置密钥”(即 TOTP 密钥)。如果 2FA 已经启用并且您想要添加另一个设备,则必须从安全设置中重新配置您的 TOTP 应用。

-

将您选择的 TOTP 应用下载到您的手机或桌面上。

-

在 GitHub 上任何页面的右上角,点击您的个人资料照片,然后点击 设置.

-

在侧边栏的“访问”部分,点击** 密码和身份验证**。

-

在页面上的“双因素身份验证”部分,点击**启用双因素身份验证**。

-

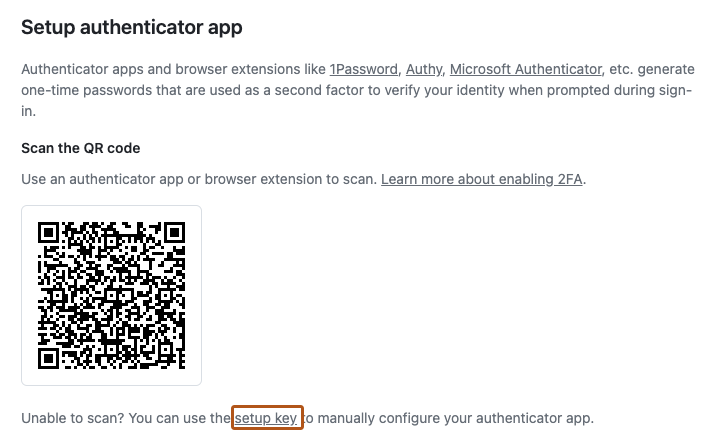

在“扫描 QR 码”下,执行以下操作之一

- 使用移动设备的应用扫描 QR 码。扫描后,应用会显示一个六位数的代码,您可以在 GitHub 上输入该代码。

- 如果您无法扫描二维码,请点击设置密钥查看一个代码(TOTP 密钥),您可以将其手动输入到您的 TOTP 应用中。

-

TOTP 应用程序会保存您在 GitHub.com 上的帐户,并每隔几秒生成一个新的身份验证代码。在 GitHub 上,将代码输入“验证来自应用的代码”下的字段中。

-

在“保存您的恢复代码”下,点击下载将您的恢复代码下载到您的设备。将它们保存到安全的位置,因为如果丢失访问权限,您的恢复代码可以帮助您重新登录您的帐户。

-

保存您的双因素恢复代码后,点击我已保存我的恢复代码以启用帐户的双因素身份验证。

-

可选地,您可以配置其他 2FA 方法以降低帐户被锁定的风险。有关如何配置每种其他方法的更多详细信息,请参阅“使用安全密钥配置双因素身份验证”和“使用 GitHub Mobile 配置双因素身份验证”。

手动配置 TOTP 应用

如果您无法扫描设置二维码或希望手动设置 TOTP 应用并需要二维码中编码的参数,则它们是

- 类型:

TOTP - 标签:

GitHub:<username>,其中<username>是您在 GitHub 上的用户名,例如monalisa - 密钥:这是编码的设置密钥,如果您在配置过程中点击“设置密钥”,则会显示。

- 发行者:

GitHub - 算法:使用默认的 SHA1

- 位数:使用默认的 6

- 周期:使用默认的 30(秒)

使用短信配置双因素身份验证

如果您无法配置 TOTP 应用,您也可以注册您的手机号码以接收短信。

在使用此方法之前,请确保您可以接收短信。可能适用运营商费率。

警告

我们强烈建议使用 TOTP 应用程序进行双因素身份验证,而不是短信,以及使用安全密钥作为短信的备用方法。GitHub 并非在每个国家/地区都支持发送短信。在通过短信配置身份验证之前,请查看 GitHub 支持通过短信进行身份验证的国家/地区的列表。有关更多信息,请参阅“支持短信身份验证的国家/地区”。

-

在 GitHub 上任何页面的右上角,点击您的个人资料照片,然后点击 设置.

-

在侧边栏的“访问”部分,点击** 密码和身份验证**。

-

在页面上的“双因素身份验证”部分,点击**启用双因素身份验证**。

-

完成 CAPTCHA 挑战,这有助于防止垃圾邮件和滥用。

-

在“验证帐户”下,选择您的国家/地区代码并输入您的手机号码,包括区号。当您的信息正确时,点击发送身份验证代码。

-

您将收到一条包含安全代码的短信。在 GitHub 上,将代码输入“验证发送到您手机的代码”下的字段中,然后点击继续。

- 如果您需要编辑输入的电话号码,则需要完成另一个 CAPTCHA 挑战。

-

在“保存您的恢复代码”下,点击下载将您的恢复代码下载到您的设备。将它们保存到安全的位置,因为如果丢失访问权限,您的恢复代码可以帮助您重新登录您的帐户。

-

保存您的双因素恢复代码后,点击我已保存我的恢复代码以启用帐户的双因素身份验证。

-

可选地,您可以配置其他 2FA 方法以降低帐户被锁定的风险。有关如何配置每种其他方法的更多详细信息,请参阅“使用安全密钥配置双因素身份验证”和“使用 GitHub Mobile 配置双因素身份验证”。

使用密钥配置双因素身份验证

密钥允许您在浏览器中安全地登录 GitHub,而无需输入密码。

如果您使用双因素身份验证 (2FA),密钥将同时满足密码和 2FA 要求,因此您可以通过一个步骤完成登录。如果您不使用 2FA,使用密钥将跳过通过电子邮件验证新设备的要求。您还可以将密钥用于 sudo 模式和重置密码。请参阅“关于密钥”。

注意

诸如 Windows Hello、Face ID 或 Touch ID 等平台身份验证器可以注册为密钥。

- 您必须已经通过 TOTP 移动应用或短信配置了 2FA。

- 在 GitHub 上任何页面的右上角,点击您的个人资料照片,然后点击 设置.

- 在侧边栏的“访问”部分,点击** 密码和身份验证**。

- 在“密钥”下,点击添加密钥。

- 如果出现提示,请使用您的密码进行身份验证,或使用其他现有身份验证方法。

- 在“配置无密码身份验证”下,查看提示,然后点击添加密钥。

- 在提示中,按照密钥提供商概述的步骤操作。

- 在下一页,查看确认已成功注册密钥的信息,然后点击完成。

使用安全密钥配置双因素身份验证

并非所有 FIDO 身份验证器都可以用作密钥,但您仍然可以将这些身份验证器注册为安全密钥。安全密钥也是 WebAuthn 凭据,但与密钥不同,它们不需要用户验证。由于安全密钥只需要验证用户的存在,因此它们仅作为第二个因素,必须与您的密码一起使用。

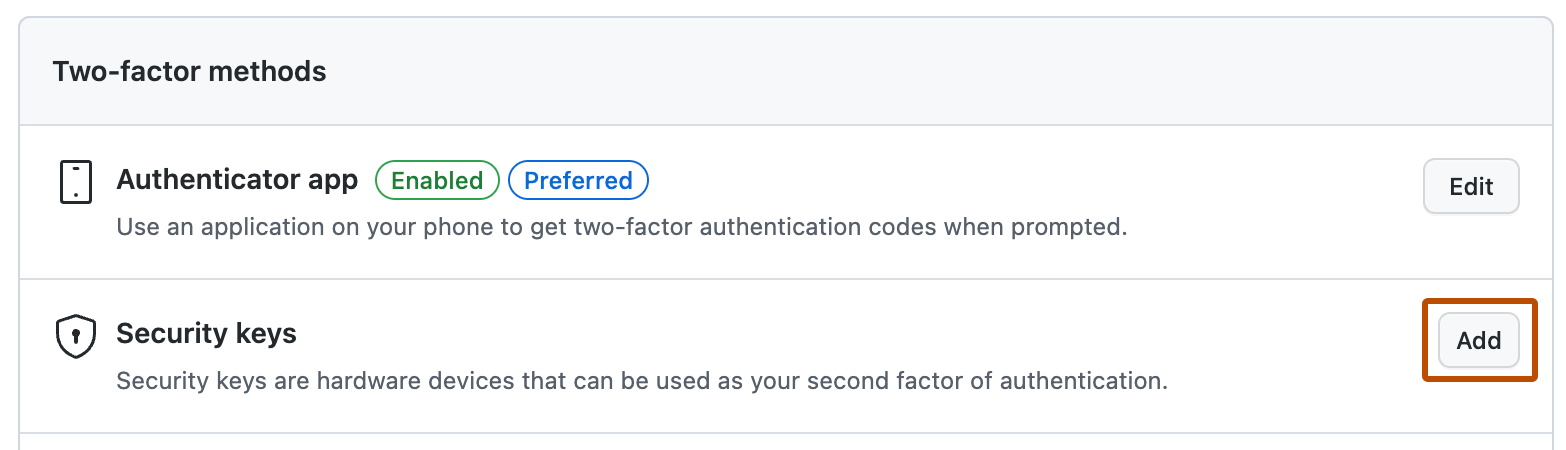

启用使用 TOTP 应用程序或短信进行的 2FA 后,即可为您的帐户注册安全密钥。如果您丢失了安全密钥,您仍然可以使用手机的代码登录。

-

您必须已经通过 TOTP 移动应用或短信配置了 2FA。

-

确保您已将兼容 WebAuthn 的安全密钥插入您的设备。

-

在 GitHub 上任何页面的右上角,点击您的个人资料照片,然后点击 设置.

-

在侧边栏的“访问”部分,点击** 密码和身份验证**。

-

在“安全密钥”旁边,点击添加。

-

在“安全密钥”下,点击注册新的安全密钥。

-

为安全密钥输入一个昵称,然后点击添加。

-

按照安全密钥的文档说明,激活您的安全密钥。

-

确认您已下载并可以访问您的恢复代码。如果您尚未下载,或者如果您想生成另一组代码,请下载您的代码并将其保存在安全的地方。有关更多信息,请参阅“配置双因素身份验证恢复方法”。

使用 GitHub Mobile 配置双因素身份验证

在 Web 浏览器中登录 GitHub 帐户时,您可以使用 GitHub Mobile 进行 2FA。使用 GitHub Mobile 进行的 2FA 不依赖于 TOTP,而是使用公钥加密来保护您的帐户。

配置 TOTP 应用程序或短信后,您也可以使用 GitHub Mobile 进行身份验证。如果将来您无法再访问 GitHub Mobile,您仍然可以使用安全密钥或 TOTP 应用程序登录。

- 您必须已经通过 TOTP 移动应用或短信配置了 2FA。

- 安装 GitHub Mobile。

- 从 GitHub Mobile 登录您的 GitHub 帐户。

- 确保 GitHub Mobile 可以发送推送通知。如果您尚未选择加入推送通知,则可以在 GitHub Mobile 的通知设置中打开它们。

登录并打开推送通知后,您现在可以使用您的设备进行 2FA。